Как стать хакером с нуля

Что нужно знать и где практиковаться без правовых рисков.

Поп-культура подарила узнаваемый образ хакера: человек в чёрном худи сидит в тёмной комнате, напичканной экранами. Накинув капюшон, он быстро бьёт по клавиатуре и за пару минут взламывает базу данных Пентагона. В реальности хакинг выглядит иначе.

Хакер — это обычный специалист с определённым набором навыков. Он ходит в офис или работает на удалёнке, читает документацию, тестирует код и закрывает задачи в трекере, как любой айтишник.

В этой статье разберёмся, что должен знать и уметь хакер, как устроено хакерство, где практиковать взломы, чтобы не сесть в тюрьму, и как на этом увлечении можно легально зарабатывать. В конце мы взломаем запароленный архив.

Содержание

- Кто такой хакер и какими они бывают

- Что должен знать хакер

- Какие языки программирования нужно изучить

- Какие программы используют хакеры

- Как легально практиковаться во взломах

- Становимся хакером: открываем запароленный архив

- Как легально зарабатывать на хакерстве

Кто такой хакер и какими они бывают

Хакеры — это специалисты, которые ищут уязвимости в IT-системах: слабые места в коде сайтов, ошибки в настройках серверов, бреши в защите сетей и так далее. Одни используют находки, чтобы взламывать системы ради выгоды, другие — чтобы помочь компаниям закрыть дыры до того, как ими воспользуются злоумышленники.

Читайте также:

В зависимости от мотивации хакеров условно делят на три «цвета»: белые, чёрные и серые.

Белые хакеры — это специалисты по кибербезопасности, или пентестеры. Они ищут уязвимости легально — по договору и с письменного разрешения владельца системы.

Действуют белые хакеры теми же методами, что и злоумышленники: пробуют подобрать пароли, обойти защиту и проникнуть во внутреннюю сеть. Разница — в цели. Задача белого хакера — найти дыру в безопасности раньше, чем её найдут другие, и помочь её закрыть.

Чёрные хакеры. Те самые киберпреступники, о которых пишут в новостях. Они взламывают IT- системы ради кражи данных, промышленного шпионажа или вредительства. Украденное продают в даркнете, требуют выкуп за расшифровку файлов или используют чужие аккаунты для дальнейших атак.

Быть чёрным хакером не только неэтично, но и незаконно. В России киберпреступлениям посвящена глава 28 Уголовного кодекса. Если заниматься хакерством без разрешения владельцев IT-систем, можно получить реальный срок. Вот основные статьи:

- Статья 272 УК РФ — неправомерный доступ к информации. Если взломать чужую почту, базу данных компании или сайт школы и это приведёт к утечке, блокировке или изменению данных, взломщику грозит до семи лет лишения свободы.

- Статья 273 УК РФ — вредоносный код. Хакер написал вирус или шифровальщик, скачал из интернета программу для взлома паролей и использовал её на реальной цели — до семи лет колонии.

- Статья 274.1 УК РФ — атака на критическую инфраструктуру. Если «положить» сервер больницы, банка, электростанции или госучреждения, это считается воздействием на КИИ — критическую информационную инфраструктуру. За такой хакинг можно получить до десяти лет лишения свободы.

Серые хакеры — промежуточный вариант между белыми и чёрными. Они исследуют IT-системы без разрешения, но обычно без злого умысла: нашли уязвимость — сообщили владельцу. Иногда серые хакеры рассчитывают на вознаграждение, иногда — на репутацию в сообществе.

Важно: даже без злого умысла такие действия — это неправомерный доступ к информации, который попадает под действие Уголовного кодекса.

Что должен знать хакер

Скачать «хакерский дистрибутив», нажать пару кнопок и стать профи не получится. Если запускать чужие инструменты, не понимая, как они работают, шанс самому стать жертвой взлома гораздо выше, чем кого-то взломать: готовые сборки часто содержат трояны, а неверно настроенная атака легко выдаёт исполнителя.

Поэтому начинать стоит не с инструментов, а со среды, в которой эти инструменты работают, — с операционных систем и сетей. Без такой базы хакерство превращается в копирование команд из туториалов наугад.

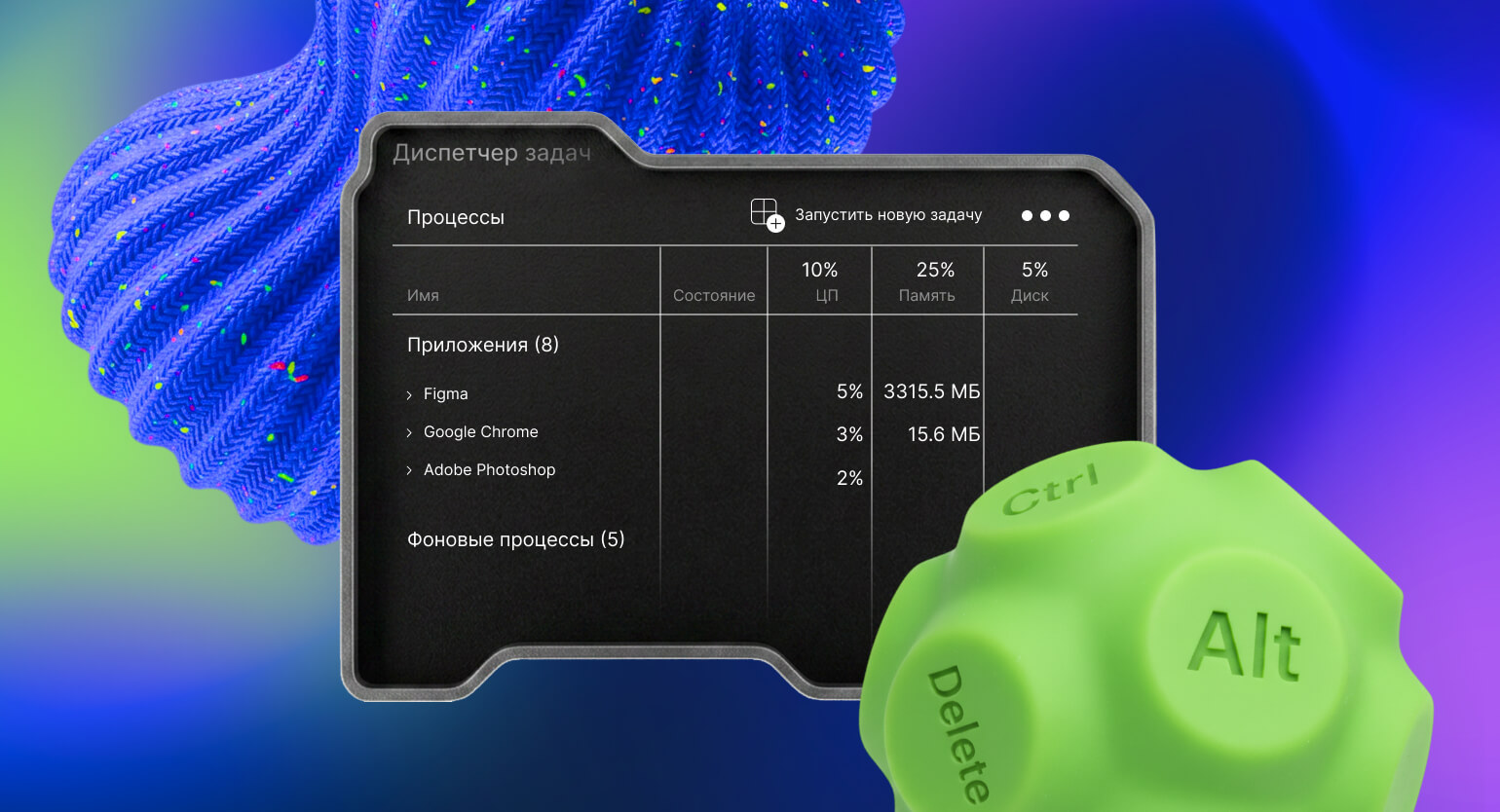

Linux. Около 80% серверов в интернете работают на Linux, а значит, и большая часть атак и защиты происходят в этой среде. Хакер должен уверенно ориентироваться в Linux: понимать архитектуру ядра, файловую систему, права доступа и процессы, а также свободно работать в командной строке.

Windows Server. На Windows работает значительная часть корпоративной инфраструктуры, поэтому реальные атаки в коммерческой среде чаще всего связаны именно с этой операционной системой.

Хакер должен разбираться в устройстве Active Directory — службы каталогов, через которую проходит большинство взломов, — а также владеть PowerShell, понимать систему прав и журналы событий.

Читайте также:

Компьютерные сети. Без понимания сетей взлом невозможен в принципе: любая удалённая атака сводится к тому, чтобы отправить «правильный» пакет в «правильное» место.

Хакер должен разбираться, как компьютеры и серверы общаются между собой. Здесь важно изучить модель OSI, стек протоколов TCP/IP, работу IP- и MAC-адресов, порты и маршрутизацию.

Какие языки программирования нужно изучить

Чтобы находить уязвимости, нужно уметь читать чужой код и писать собственный. В джентельменском наборе языков программирования у хакера должны быть языки для бэкенда, фронтенда, скриптов и SQL-запросов.

Python — основной язык многих специалистов по кибербезопасности. С его помощью хакеры автоматизируют рутинные задачи: пишут собственные сканеры, парсеры, утилиты для перебора и анализа трафика, склеивают в один скрипт работу нескольких готовых инструментов и так далее.

Простой синтаксис и огромная экосистема библиотек делают Python удобным «языком-универсалом», на котором можно быстро собрать прототип почти любого инструмента.

Bash — язык командной строки Unix-систем. Хакеры используют Bash для прямой работы с сервером: автоматизируют перебор вариантов, сканирование и сбор данных, управляют процессами, запускают цепочки команд и быстро разворачивают нужные инструменты без лишнего софта.

JavaScript, HTML и CSS. В хакинге используют фронтенд-стек для поиска уязвимостей в клиентской части веб-приложений: анализируют разметку и скрипты страницы, ищут ошибки в обработке пользовательского ввода, эксплуатируют межсайтовый скриптинг (XSS) и подделку запросов (CSRF), собирают фишинговые страницы для социальной инженерии и так далее.

SQL — язык запросов к базам данных. Хакеры применяют SQL для работы с чужими хранилищами информации: анализируют структуру баз, проводят SQL-инъекции, извлекают учётные данные и содержимое таблиц, обходят ограничения веб-форм через специально составленные запросы и так далее.

С/С++ и язык ассемблера — инструменты для хакера продвинутого уровня. Эти языки нужны там, где приходится работать с системой напрямую: заниматься реверс-инжинирингом и анализом вредоносного ПО, искать уязвимости в драйверах и ядре операционной системы, разрабатывать эксплойты для обхода защитных механизмов вроде ASLR и DEP, и исследовать прошивки устройств.

Если вы хотите начать работать в этой сфере, присмотритесь к курсу «Специалист по кибербезопасности». На нём можно изучить сети, операционные системы Linux и Windows, разобраться в работе веб-приложений и баз данных, освоиться инструменты пентеста, а также научиться анализировать вредоносное ПО и реагировать на инциденты.

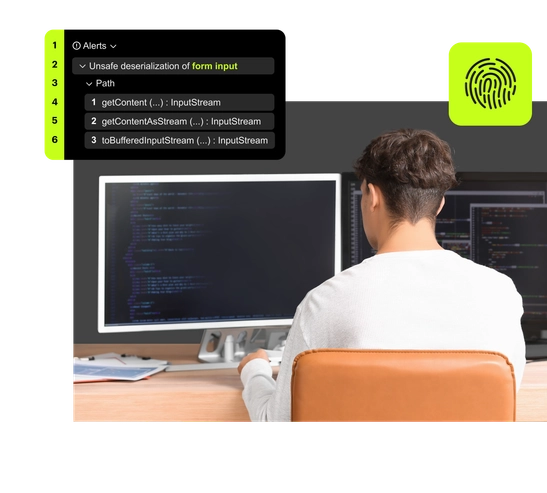

Какие программы используют хакеры

Когда фундамент освоен, приходит время знакомства с профессиональным софтом. Большинство таких инструментов разрабатывали и используют специалисты по кибербезопасности для легального тестирования систем — но эти же программы применяют и злоумышленники.

Сканер сети Nmap. Помогает обнаружить в компьютерных сетях активные устройства, определить, какие порты на них открыты, какие сервисы работают с этими портами и какой версии. На основе этих данных хакеры подбирают конкретные векторы атаки — например, ищут эксплойты под устаревшую версию веб-сервера.

Nmap поддерживает десятки режимов сканирования: от быстрой разведки до скрытного обхода файрволов. Встроенный движок NSE позволяет автоматически проверять найденные сервисы на известные уязвимости.

Программа для подбора паролей Hydra. Инструмент хакинга для подбора паролей к сетевым сервисам методом перебора. Поддерживает десятки протоколов — SSH, FTP, RDP, SMB, HTTP-формы, базы данных и почтовые серверы — и позволяет проводить как атаки по словарю, так и полный брутфорс по заданному набору символов.

Hydra умеет работать в несколько потоков, что значительно ускоряет перебор, и принимает на вход списки логинов и паролей из утечек данных различных сервисов.

Wireshark. Мощный анализатор сетевого трафика с графическим интерфейсом. Помогает выявить аномальную сетевую активность и перегрузки, а также проследить, как сетевые службы взаимодействуют друг с другом, чтобы обнаружить возможные утечки данных.

Поддерживает сотни протоколов — от HTTP и DNS до VoIP и промышленных. При работе Wireshark показывает структуру передаваемых пакетов в читаемом виде и позволяет использовать гибкие фильтры для поиска нужных событий в больших объёмах трафика.

Эксплойт-фреймворк Metasploit. Фреймворк для обнаружения и использования уязвимостей — например, для проведения SQL-инъекций или эксплуатации переполнения серверного буфера. Содержит библиотеку из тысяч готовых модулей под известные уязвимости и набор полезных нагрузок, которые выполняются на целевой машине после успешной атаки.

Metasploit позволяет хакерам подбирать пароли к сетевым сервисам, закрепляться в системе после первичного проникновения и связывать отдельные шаги в единый сценарий — от разведки уязвимостей до получения полного контроля над IT-системой.

Burp Suite для веб-приложений. Инструмент работает как прокси между браузером и сервером: перехватывает HTTP-запросы, ставит их на паузу, позволяет менять параметры на лету и отправлять дальше. С его помощью хакеры ищут SQL-инъекции, XSS, ошибки авторизации и другие классические веб-уязвимости.

Как легально практиковаться во взломах

Ещё раз напомним: пытаться взломать чужой сайт или соседский Wi-Fi без разрешения — это уголовное преступление. Для легальной практики существуют CTF-соревнования (Capture the Flag) — тренировочные площадки для специалистов по информационной безопасности. Участникам дают уязвимые серверы или программы, а задача — найти брешь и добыть «флаг», например секретную строку текста.

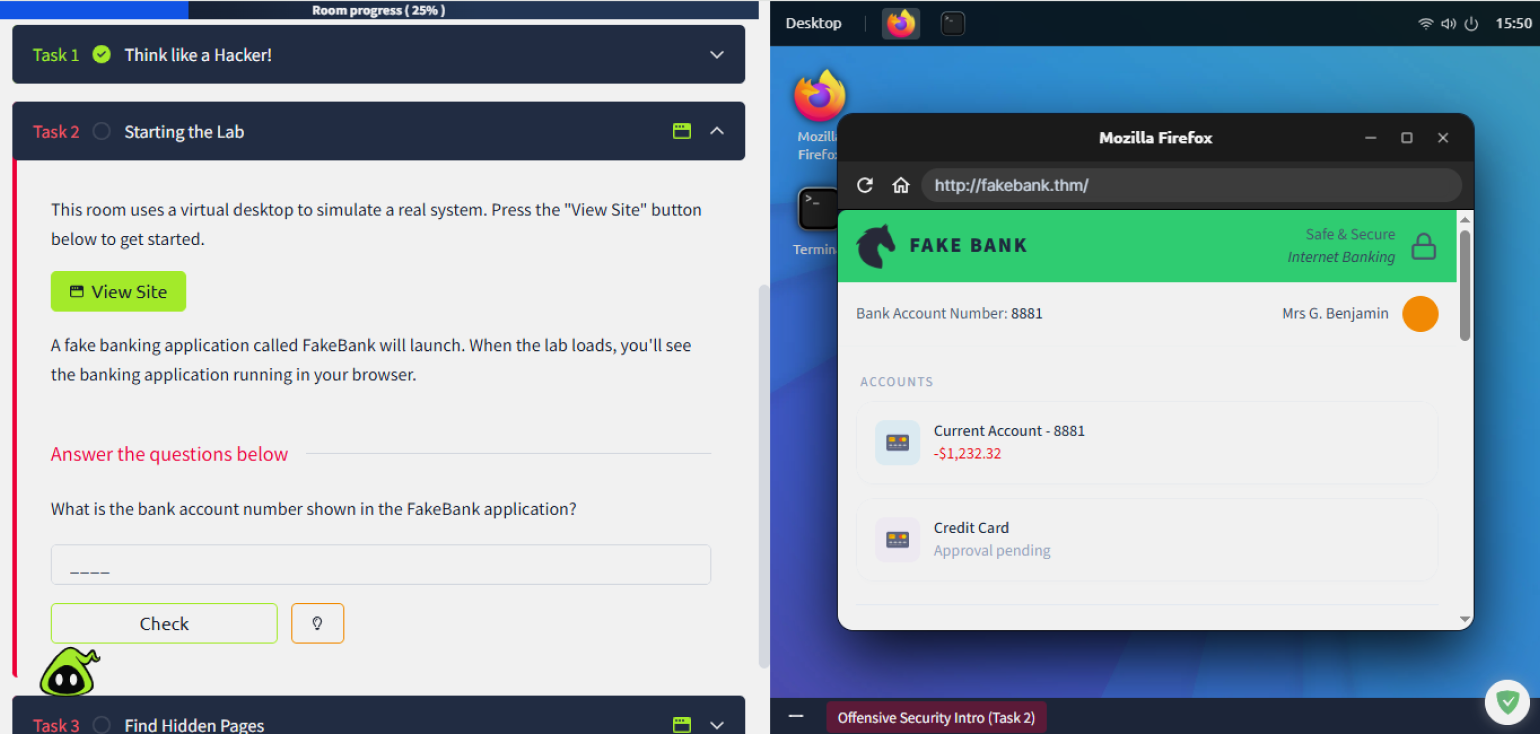

TryHackMe

TryHackMe — хороший ресурс для тех, кто делает самые первые шаги в хакерстве. Обучение построено в виде «комнат» с пошаговыми заданиями по сетям, криптографии и пентесту. Платформа ведёт пользователя за руку: предлагает прочитать теорию, например про IP-адреса, запустить сканер и вписать в поле ответ, который он выдаст. Это похоже на интерактивный учебник, где можно безопасно тренироваться прямо в браузере.

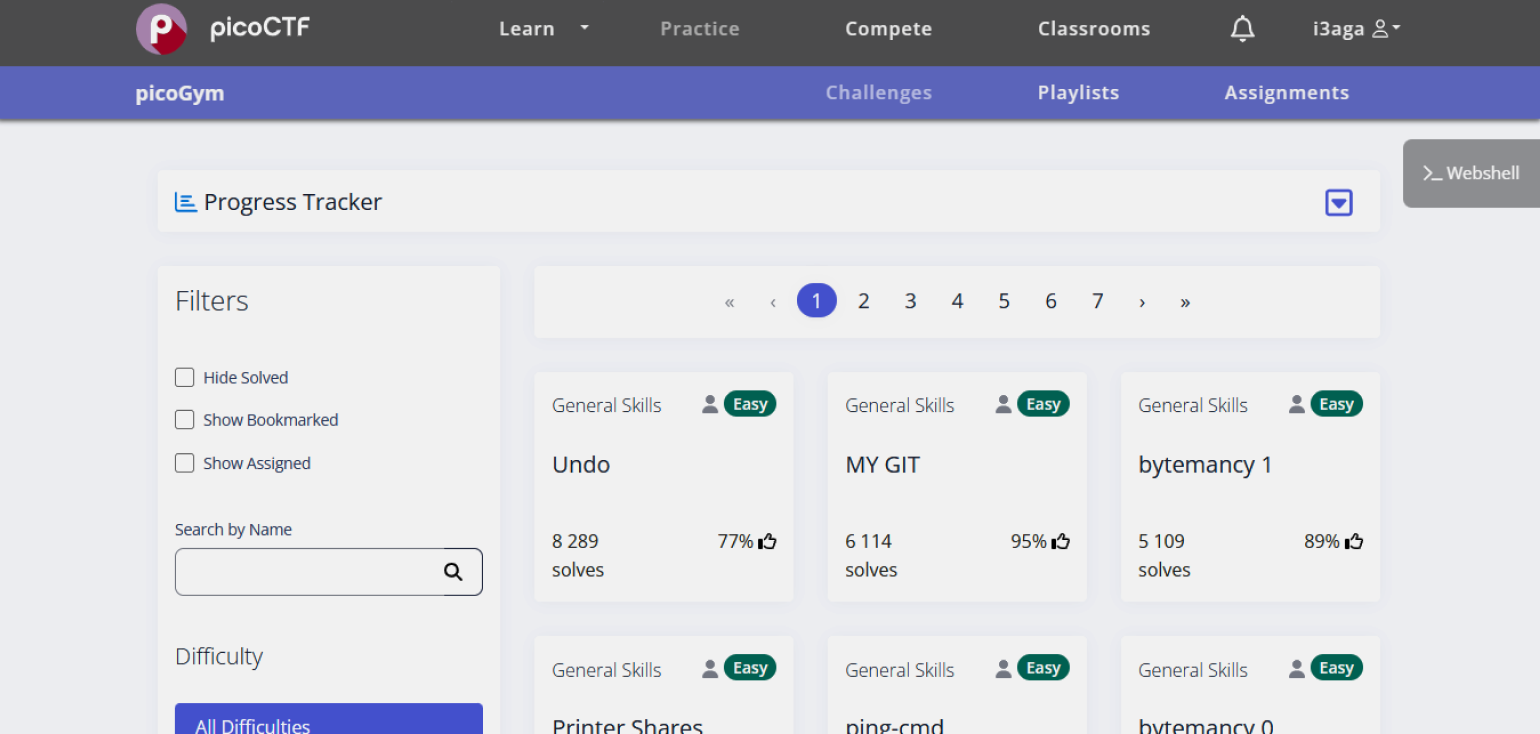

picoCTF

picoCTF — платформа от Университета Карнеги — Меллона, созданная специально для новичков. На сайте собраны задачи по криптографии, веб-уязвимостям и реверс-инжинирингу: каждое задание — отдельная головоломка, в конце которой нужно найти и отправить «флаг» — секретную строку текста.

Хороший вариант, чтобы попробовать себя в хакерстве и понять, нравится ли вам разгадывать такие головоломки.

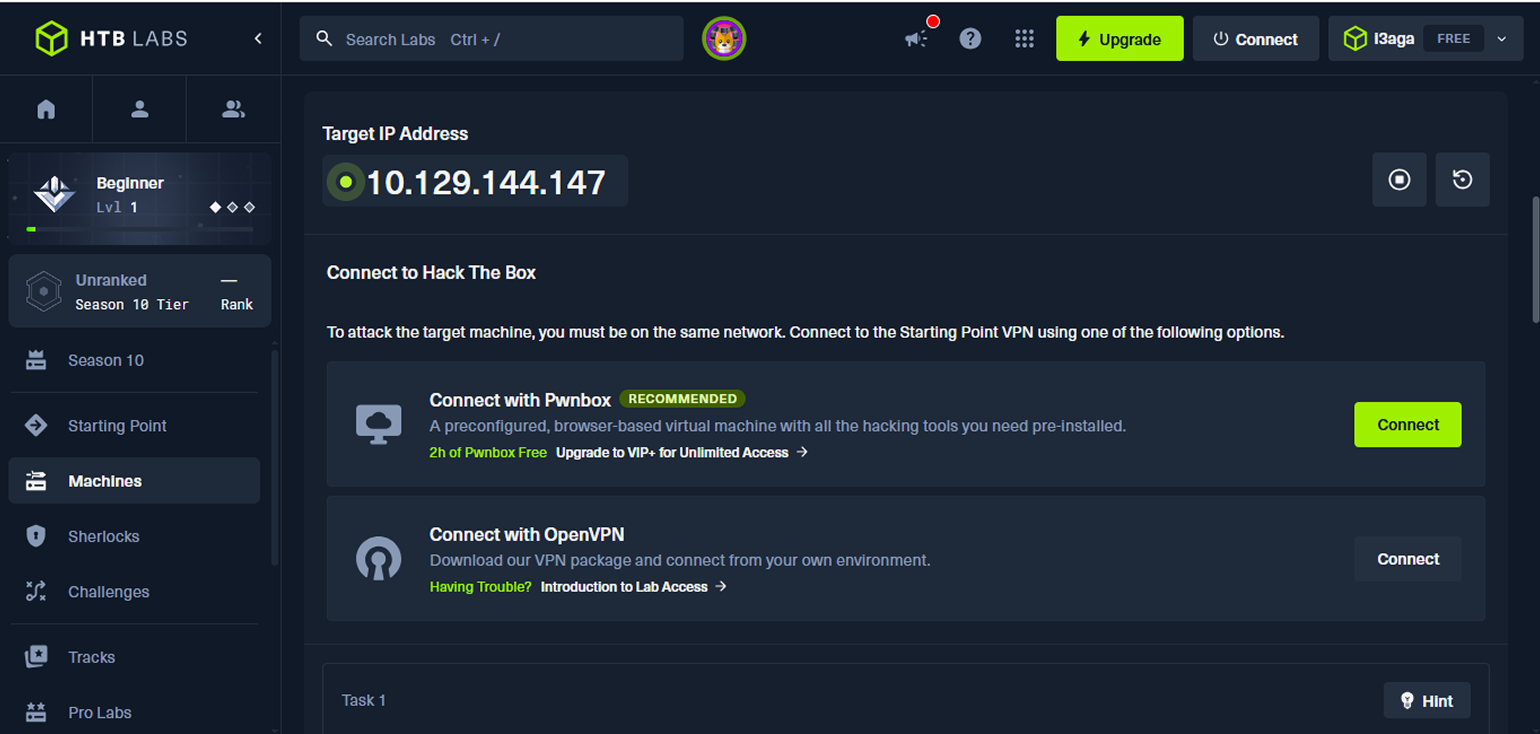

Hack The Box

Hack The Box — виртуальная лаборатория с сотнями намеренно уязвимых серверов, или машин. Задача участника — взломать машину, получить доступ к учётной записи и повысить привилегии до администратора, добывая по пути «флаги» — секретные строки, которые подтверждают взлом. Для новичков на платформе есть отдельный раздел Starting Point с пошаговыми разборами и подсказками.

Любопытная деталь: раньше, чтобы зарегистрироваться на HTB, нужно было взломать страницу регистрации — вытащить инвайт-код через консоль браузера, отправив POST-запрос на скрытый API. Сейчас всё проще: достаточно создать аккаунт, указав электронную почту.

Решая задачи на таких платформах, вы начинаете мыслить как хакер: искать нестандартные пути и замечать мелочи, которые пропустили разработчики. Этот навык — фундамент любой работы в кибербезопасности, от пентеста до анализа вредоносного ПО.

Становимся хакером: открываем запароленный архив

Если хочется почувствовать себя хакером, вот простая цель — запароленный архив. Попробуем его открыть.

Читайте также:

Хакеры редко перебирают пароли по одному символу — это слишком долго. Обычно в ход идут готовые текстовые базы с самыми популярными паролями. Мы подготовили собственную. Скачайте её.

Для взлома понадобятся ещё две вещи — программа 7-Zip и скрипт для атаки. 7-Zip скачайте на официальном сайте и установите.

Шаг 1: пишем скрипт командной строки Windows

Создайте текстовый файл и скопируйте в него следующий код:

@echo off

rem Сохраняйте этот файл в кодировке OEM 866 (или ANSI Windows-1251)

rem Если сохранить в UTF-8, кириллица в выводе превратится в крякозябры

rem Путь к 7z.exe. Если 7-Zip не добавлен в PATH, укажите полный путь

set "SEVENZIP=C:\Program Files\7-Zip\7z.exe"

rem Имя архива и файла со словарём

set "ARCHIVE=target.zip"

set "WORDLIST=passwords.txt"

echo Начинаем подбор пароля...

rem Читаем словарь построчно. Каждая строка -- кандидат в пароль

for /f "usebackq tokens=* delims=" %%p in ("%WORDLIST%") do (

echo Пробуем пароль: %%p

rem Команда t (test) проверяет архив, не распаковывая файлы на диск

rem Это надёжнее, чем x: для ZipCrypto распаковка с неверным паролем

rem может пройти без ошибки, а проверка CRC -- нет

"%SEVENZIP%" t "%ARCHIVE%" -p"%%p" >nul 2>&1

if not errorlevel 1 (

echo.

echo === УСПЕХ! Пароль от архива: %%p ===

goto :stop

)

)

echo.

echo Пароль не найден. Попробуйте другой словарь.

:stop

pauseСохраните файл со скриптом как hack.bat. Теперь все компоненты для подбора пароля готовы, так что перейдём к делу.

Шаг 2: собираем файлы для взлома

Создайте на рабочем столе папку HackTest и переместите в неё пять файлов:

- passwords.txt

- target.zip

- hack.bat

- 7z.dll

- 7z.exe

Последние два файла скопируйте из места установки 7zip. По умолчанию — C:\Program Files\7-Zip.

Шаг 3: запускаем скрипт

Откройте командную строку через меню Пуск или Win + R и перейдите в папку HackTest командой:

cd C:\Users\ИмяПользователя\Desktop\HackTestТеперь запустите hack.bat одноимённой командой:

hack.bat

Архив должен открыться. Поздравляем с первым удачным взломом!

Как легально зарабатывать на хакерстве

Навыки сильного технического специалиста по кибербезопасности ценятся высоко, и для заработка не обязательно уходить в даркнет и взламывать Пентагон. ИТ-индустрия предлагает легальные карьерные направления с хорошими гонорарами — пентесты и охоту за багами.

Пентесты

Компании нанимают пентестеров, чтобы те попытались взломать их IT-системы, а затем подготовили подробный отчёт о найденных уязвимостях.

Работа выглядит так: заказчик подписывает договор, открывает доступ к выбранным системам — внутренней сети, веб-сервисам, мобильным приложениям или другому — и определяет правила игры. Какие методы разрешены, какие нет, в какие часы можно атаковать, что трогать нельзя и так далее.

Дальше пентестер действует как настоящий злоумышленник: ищет уязвимости, эксплуатирует их, закрепляется в системе и добирается до критичных данных. Разница только в том, что в финале он не использует находки для собственной выгоды, а пишет отчёт с описанием уязвимостей, доказательствами эксплуатации и рекомендациями, как всё это закрыть.

За один такой проект пентестер может получить от нескольких сотен тысяч до нескольких миллионов рублей в зависимости от масштаба и сложности IT-проекта.

Читайте также:

Охота за багами

Bug Bounty (охота за багами) — программы вознаграждения за найденные уязвимости. Крупные компании платят независимым исследователям, если те первыми находят критические баги в их сервисах.

Apple предлагает до 2 миллионов долларов за удалённый взлом iPhone без участия владельца устройства, а с бонусами за обход Lockdown Mode и уязвимости в бета-версиях ПО выплата может вырасти до 5 миллионов долларов.

В России Яндекс платит до 3 миллионов рублей за критические уязвимости в «Почте», Yandex ID и Yandex Cloud. Другие крупные компании работают через специализированные платформы: VK — на Standoff 365, «Т-Банк» — на BI.Zone Bug Bounty.

Хорошая новость: чтобы зарабатывать на Bug Bounty, не нужны корочки университета и допуск к секретам — нужны только знания и навыки.

Если вы хотите начать работать в этой сфере, присмотритесь к курсу «Специалист по кибербезопасности». Там изучают сети, операционные системы Linux и Windows, разбираются в работе веб-приложений и баз данных, осваивают инструменты пентеста, учатся анализировать вредоносное ПО и реагировать на инциденты.

Больше интересного про код — в нашем телеграм-канале. Подписывайтесь!