Как взламывают пароли: основные способы и как от них защититься

Мы обнаружили подозрительную активность и написали эту статью.

Представьте, что знакомый пишет вам с просьбой занять денег до зарплаты — обычное дело. Но если это первое сообщение за 15 лет от бывшего одноклассника, стоит насторожиться. Скорее всего, его аккаунт взломали и от имени вашего знакомого пишут злоумышленники.

Такие ситуации — не редкость: кражи паролей происходят регулярно, а хакеры используют для этого десятки методов — от утечек данных и подбора паролей до фишинга и вредоносного ПО.

В этом материале мы разберём, как взламывают пароли, какие методы и программы используют злоумышленники, как защититься от атак, как понять, что аккаунт уже взломали, и что делать в такой ситуации.

Содержание

- Чем опасен взлом пароля

- Как хакеры взламывают пароли

- Какие существуют программы для взлома

- Как защититься от взлома паролей

- Как понять, что аккаунт взломали

- Что делать, если аккаунт взломали

Чем опасен взлом пароля

Взлом паролей — одна из главных киберугроз: по данным Forbes, более 19 миллиардов паролей уже скомпрометированы и продаются в даркнете. Если пароль слабый или используется сразу в нескольких сервисах, риск взлома значительно возрастает. Последствия могут быть серьёзными — от финансовых потерь до вовлечения в противоправную деятельность. Разберём, чем именно это опасно.

Финансовые потери

Взломанный аккаунт может открыть доступ к финансовым данным: банковским приложениям, электронным кошелькам или аккаунтам в интернет-сервисах, где привязаны платёжные средства.

По данным Сбера, в 2024 году до 40% всех случаев взлома пришлось на аккаунты «Госуслуг», и эта тенденция сохранилась в 2025-м. Злоумышленники получают доступ к паспортным данным и банковским реквизитам, что позволяет им брать кредиты, микрозаймы и налоговые вычеты.

Финансовые потери сложно компенсировать. Банки не всегда возвращают украденные средства, особенно если пользователь не использовал двухфакторную аутентификацию или применял слабый пароль. К тому же вернуть деньги очень сложно, потому что хакеры автоматизируют атаки, быстро переводя деньги на подставные счета.

Репутационные потери

Взлом аккаунта создаёт риск утечки конфиденциальной информации — фотографий, переписок, документов. Эти данные могут использоваться для шантажа, продажи или публикации с целью нанести репутационный ущерб.

Последствия таких утечек могут сохраняться годами. Даже после удаления данных они могут продолжать распространяться, увеличивая риск повторных атак. Особенно уязвимы аккаунты, в которых хранится чувствительная информация, — например, облачные сервисы или социальные сети.

Кроме того, злоумышленники могут использовать взломанный аккаунт для публикации нежелательного контента: размещать оскорбительные сообщения, рассылать спам или вмешиваться в рабочую коммуникацию.

По данным The Register, в 2025 году 15% взломов привели к репутационным потерям. Это способно повлиять на деловую репутацию, отношения с коллегами и партнёрами, а в некоторых случаях — привести к потере клиентов или контрактов.

Репутационные потери трудно исправить. Удаление компрометирующих постов или объяснения с окружающими требуют времени, а доверие не всегда удаётся восстановить. Взлом рабочих аккаунтов особенно опасен, так как может уничтожить репутацию не только отдельного человека, но всего бренда.

Соучастие в преступлениях

Взломанные аккаунты часто используются для незаконной деятельности, делая жертву невольным соучастником. Хакеры рассылают спам, распространяют вирусы или торгуют запрещёнными товарами, такими как наркотики, от имени пользователя. Взломанные аккаунты могут включаться в ботнеты — сети для атак на другие системы. Это может привести к обвинениям в преступлениях, которых пользователь не совершал.

Доказать непричастность сложно. Правоохранительные органы могут начать расследование, основываясь на активности аккаунта, что требует времени и юридической помощи. Пользователи, чьи аккаунты использовались для мошенничества, тратят месяцы на разбирательства.

Какими методами хакеры взламывают пароли

Хакеры используют разные подходы: специализированное ПО, базы утечек и методы социальной инженерии. Все они опираются на уязвимости — как в технологиях, так и в поведении людей. Ниже — основные способы взлома.

Использование утечек данных

Один из самых распространённых методов — использование слитых баз данных. В даркнете доступны миллиарды учётных записей, полученных в результате взломов различных сервисов.

Такие базы часто содержат не сами пароли, а их хеши — зашифрованные версии. Хеширование — это процесс, при котором пароль преобразуется в строку фиксированной длины с помощью специального алгоритма вроде MD5, SHA-1 или bcrypt. Сайты хранят именно хеши, чтобы даже при утечке злоумышленники не получили пароли в открытом виде.

Читайте также:

Дополнительно может использоваться «соль» — случайная строка, которая добавляется к паролю перед хешированием. Это усложняет подбор: даже одинаковые пароли в базе будут иметь разные хеши.

Однако такая защита работает не всегда. Если используются устаревшие алгоритмы (например, MD5 или SHA-1) или «соль» отсутствует, хеши можно расшифровать с помощью специализированных инструментов. Для этого применяются заранее подготовленные «радужные» таблицы или перебор комбинаций. Восстановление слабого пароля (вроде password123) может занять секунды.

Если один и тот же пароль используется на разных сервисах, злоумышленники автоматически проверяют украденные данные на других сайтах. Это позволяет быстро получить доступ к нескольким аккаунтам.

Утечки чаще всего происходят из-за слабой защиты сервисов — например, форумов или небольших интернет-магазинов. В результате утечка на одном сайте может поставить под угрозу и другие аккаунты.

Как избежать: использовать разные пароли для разных сервисов и регулярно менять критично важные. Проверять, не попадали ли учётные данные в утечки, и включать двухфакторную аутентификацию.

Подбор (brute force, dictionary attack, rainbow tables)

Суть метода в автоматическом подборе комбинаций. С помощью брутфорса хакер перебирает все возможные варианты символов. Современные вычислительные мощности позволяют взламывать короткие числовые пароли за секунды, а более сложные комбинации — за недели или месяцы.

Чаще всего злоумышленники применяют следующие виды атак:

- Атака по словарю использует списки популярных паролей, таких как password или qwerty, — а также слова, связанные с владельцем аккаунта: имена, даты, хобби.

- Радужные таблицы применяются для расшифровки хешей — если на сайте используются устаревшие алгоритмы или неправильно настроена защита. В таких случаях даже сложные пароли могут быть восстановлены за короткое время.

Наиболее уязвимы короткие и предсказуемые пароли. Использование очевидных слов и повторяющихся комбинаций значительно упрощает задачу злоумышленников. Так, если пользователь упоминает в соцсетях свои увлечения, хакеры могут угадать пароль, основанный на этой информации. Ситуацию усугубляют сайты со слабой защитой: при утечке базы данных хеши можно быстро обработать и использовать для взлома.

Читайте также:

Как избежать: создавать длинные и случайные пароли (от 12–14 символов) и не использовать очевидные слова или комбинации. По возможности включать двухфакторную аутентификацию.

Вредоносное ПО: вирусы, трояны, кейлоггеры

Вредоносное ПО крадёт пароли, работая на устройстве пользователя. Так, кейлоггеры записывают вводимые символы, включая пароли. Некоторые приложения маскируются под обычные программы, но извлекают данные, а вирусы передают информацию хакерам и открывают удалённый доступ к устройству.

Вредоносы распространяются через поддельные приложения, вложения в письмах и заражённые сайты — например, под видом обновлений программ.

Такие угрозы часто остаются незамеченными. Заражение может произойти при установке ПО из непроверенных источников или переходе по вредоносной ссылке. Антивирусные решения не всегда обнаруживают новые виды атак, поэтому риск взлома сохраняется даже при базовой защите.

Читайте также:

Как избежать: не устанавливать программы из непроверенных источников и не открывать подозрительные файлы. Регулярно обновлять систему и использовать антивирусное ПО.

Социальная инженерия и фишинг

Фишинг — это попытка получить пароль с помощью обмана: через поддельные письма, сообщения или сайты. Современные методы выглядят убедительно: используются фирменные элементы, корректный язык и правдоподобные сценарии.

Существуют разные формы фишинга:

- Вишинг — через телефонные звонки.

- Смишинг — через SMS и мессенджеры.

Такие атаки часто маскируются под сообщения от банков, служб доставки или популярных сервисов.

Социальная инженерия эксплуатирует доверие и стрессовые ситуации. Персонализация сообщений — например, с использованием открытых данных из социальных сетей — повышает их эффективность. Даже внимательные люди могут стать жертвами, если сообщение выглядит срочным или официальным.

Пример: как работает социальная инженерия

Злоумышленник изучает открытый профиль в соцсетях и находит публикацию, скажем, о предстоящей поездке в Альпы.

После этого приходит письмо якобы от сервиса бронирования или авиакомпании — с упоминанием поездки и обращением по имени. В сообщении говорится о «проблеме с бронированием» или необходимости подтвердить данные по ссылке.

Ссылка ведёт на страницу, визуально неотличимую от настоящего сайта. После ввода логина и пароля данные попадают к злоумышленнику — и он получает доступ к аккаунту.

Читайте также:

Как избежать: проверять отправителя и адрес сайта перед вводом данных. Не переходить по ссылкам из неожиданных сообщений и не вводить пароли под давлением срочности.

Искусственный интеллект

Искусственный интеллект усиливает существующие методы атак. Он помогает анализировать открытые данные, оптимизировать подбор паролей и создавать более убедительные фишинговые сообщения.

ИИ также используется для генерации поддельных голосов в вишинг-атаках и для автоматизации массовых рассылок.

Так, летом 2025 года злоумышленник с помощью ИИ выдал себя за госсекретаря США Марко Рубио и связался с высокопоставленными чиновниками. Он использовал сгенерированные голосовые и текстовые сообщения, имитируя стиль речи и переписки Рубио, чтобы войти в доверие к жертвам и получить доступ к учётным данным. Для связи применялись мессенджеры и поддельные контакты, внешне похожие на официальные.

В одном из кейсов хакеры с помощью ИИ сгенерировали голос знакомого человека и позвонили жертве с просьбой срочно перевести деньги. Голос звучал убедительно, потому что был создан на основе записей из соцсетей. Обман раскрылся только после того, как удалось связаться с настоящим человеком.

Как избежать: критически относиться к любым сообщениям и звонкам, даже если они выглядят убедительно. Не передавать данные без дополнительной проверки через официальный канал.

Физические манипуляции с устройством

Физический доступ к устройству позволяет хакерам извлечь пароли с помощью специальных инструментов. Браузеры часто хранят пароли в незашифрованном виде, который можно скопировать на флешку. Даже заблокированные устройства уязвимы при наличии оборудования.

Физический доступ встречается реже, но остаётся угрозой. Пользователи часто оставляют устройства без защиты в общественных местах, что облегчает кражу данных. Блокировка экрана и шифрование данных снижают риск. Простые меры защиты предотвращают такие атаки.

Как избежать: не оставлять устройства без присмотра, использовать блокировку экрана и шифрование данных. По возможности не сохранять пароли в браузере на общедоступных устройствах.

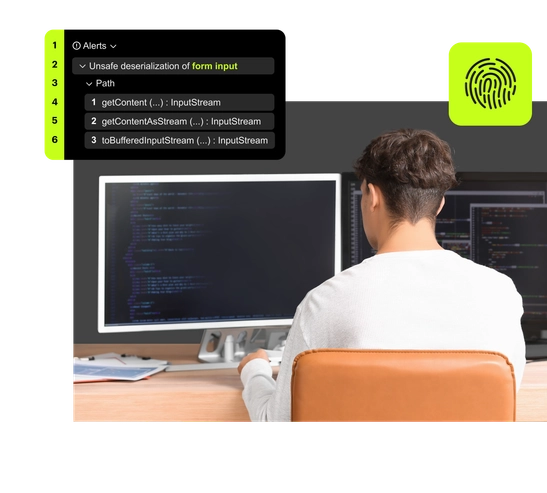

Какими программами взламывают пароли

Для взлома паролей используют специализированные инструменты: они перебирают комбинации, расшифровывают хеши или перехватывают данные. Многие из них доступны публично и применяются не только хакерами, но и специалистами по кибербезопасности — например, для тестирования систем.

Hashcat

Один из самых популярных инструментов для восстановления паролей из хешей. Поддерживает сотни алгоритмов (MD5, SHA-1, bcrypt) и активно использует мощности видеокарт, что позволяет проверять миллиарды комбинаций в секунду.

Hashcat применяют для перебора (brute force), словарных атак и работы с утёкшими базами данных. Особенно эффективен против слабых паролей и устаревших алгоритмов шифрования.

John the Ripper

Классический инструмент с открытым исходным кодом для перебора и анализа хешей. Работает на разных платформах и используется для взлома паролей операционных систем, баз данных и веб-сервисов.

Поддерживает несколько режимов — от атак по словарю до полного перебора. Хорошо подходит для тестирования безопасности и работы со скомпрометированными базами.

Cain & Abel

Инструмент для восстановления паролей и анализа сетевого трафика. Позволяет перехватывать данные в локальной сети, работать с хешами Windows и использовать кейлоггинг.

Чаще всего применяется в локальных сетях — например, для перехвата паролей в общественном Wi-Fi. Несмотря на устаревший интерфейс и прекращение разработки, до сих пор используется.

RainbowCrack

Программа для расшифровки хешей с помощью заранее подготовленных таблиц (rainbow tables). Работает быстрее классического перебора, если нужный хеш уже есть в базе.

Эффективна против устаревших алгоритмов вроде MD5 или SHA-1, но практически бесполезна при современных подходах к защите — например, при использовании bcrypt и «соли».

Aircrack-ng

Набор инструментов для взлома Wi-Fi-сетей. Перехватывает сетевой трафик и использует словарные атаки или перебор для восстановления пароля.

Применяется для атак на сети с устаревшей защитой (WEP, WPA2). Современный стандарт WPA3 снижает эффективность таких атак, но многие сети по-прежнему остаются уязвимыми.

Читайте также:

Как защититься от взлома паролей

Защита паролей требует комплексного подхода, так как хакеры используют кучу разных подходов. Вот меры, которые минимизируют риск взлома.

Создавайте сложные и уникальные пароли

Пароль должен содержать не менее 12 символов: буквы разного регистра, цифры и специальные знаки. Важно избегать очевидных комбинаций и личных данных: имён, дат рождения, названий компаний.

Главное правило — не использовать один и тот же пароль на разных сервисах. В этом помогают менеджеры паролей: они генерируют сложные комбинации и безопасно хранят их. Даже если один сервис будет скомпрометирован, остальные аккаунты останутся защищены.

Читайте также:

Включайте двухфакторную аутентификацию (2FA)

2FA добавляет защиту, требуя код из SMS, email или приложения-аутентификатора, даже если хакер знает пароль. Включите 2FA для почты, банков и соцсетей. Это снижает риск взлома почти до нуля.

2FA важна для почты, через которую можно сбросить пароли других сервисов. Пользователи часто игнорируют 2FA из-за неудобства, но это эффективная защита.

Регулярно обновляйте пароли и проверяйте утечки

Пароли стоит периодически менять — особенно для критически важных аккаунтов. Также важно отслеживать утечки данных: например, через сервисы вроде Have I Been Pwned.

Скриншот: Have I Been Pwned / Skillbox Media

Если учётные данные оказались в утечке, пароль нужно сразу сменить и включить дополнительные меры защиты. Это помогает предотвратить повторные атаки.

Соблюдайте базовую цифровую гигиену

Большинство взломов связано с фишингом. Подозрительные письма, срочные просьбы и ссылки на незнакомые сайты — частые признаки атаки.

Перед вводом данных важно проверять адрес сайта и отправителя. Даже небольшие отличия в адресе сайта могут указывать на подмену.

Используйте антивирус и обновляйте ПО

Вредоносные программы могут перехватывать пароли, поэтому важно использовать антивирус и регулярно обновлять систему и приложения.

Обновления закрывают уязвимости, а антивирус помогает обнаружить и заблокировать угрозы. Включённые автообновления — простая, но эффективная мера защиты.

Как понять, что аккаунт могли взломать

О взломе редко сообщают напрямую. Чаще это не одно событие, а цепочка мелких странностей, которые сначала легко списать на случайность.

Например, приходит письмо о входе в аккаунт из другого города или страны. Такое уведомление легко пропустить или не придать ему значения — особенно если вы пользуетесь сервисом с разных устройств и IP-адресов. Но если подобных уведомлений становится больше, это уже повод насторожиться.

Скриншот: Gmail / Skillbox Media

Иногда изменения заметны прямо внутри аккаунта. Появляются прочитанные письма, которые никто не открывал, меняются настройки, добавляются незнакомые устройства. В мессенджерах могут появляться странные сообщения, которые никто не писал, или внезапные входы с незнакомых устройств.

Бывает и наоборот: всё выглядит как обычно, но начинают приходить уведомления о попытках входа или сброса пароля. Это может означать, что учётные данные уже где-то всплыли — например, в базе утечек — и кто-то пытается их использовать.

Отдельный тревожный сигнал — если доступ к аккаунту внезапно пропадает. Пароль «перестаёт подходить», а при попытке восстановления оказывается, что изменена почта или номер телефона. В такой ситуации, скорее всего, доступ уже перехвачен.

Иногда последствия проявляются не сразу в самом аккаунте. Например, знакомые пишут с вопросами о странных сообщениях или просьбах перевести деньги. Или приходят уведомления о действиях, которые никто не совершал: оформленные заказы, изменения профиля, входы с новых устройств.

Такие сигналы редко появляются по одному. Чаще случается несколько совпадений подряд — и именно их важно не игнорировать. Даже если нет полной уверенности во взломе, лучше сразу проверить безопасность аккаунта и при необходимости сменить пароль.

Что делать, если аккаунт взломали

Если вы обнаружили взлом, важно действовать быстро, но аккуратно. Ваша задача сейчас — ограничить доступ для злоумышленников и полностью восстановить контроль над профилем. Действуйте по следующему алгоритму.

Шаг 1. Проверьте, есть ли доступ к аккаунту

Попробуйте войти в свой профиль. Дальнейшие действия зависят от результата:

Если доступ есть. Злоумышленники ещё не успели сменить ваши данные. Сразу переходите к следующему шагу и меняйте пароль.

Если доступа нет. Мошенники уже сменили пароль. Воспользуйтесь функцией восстановления (например, «Забыли пароль?»). Обычно требуется подтвердить личность через привязанный номер телефона, резервную почту или контрольные вопросы.

Скриншот: «Госуслуги» / Skillbox Media

Шаг 2. Смените пароль и завершите все сессии

Если удалось войти в аккаунт, сразу установите новый, надёжный пароль. Не используйте старые комбинации или пароли от других сервисов.

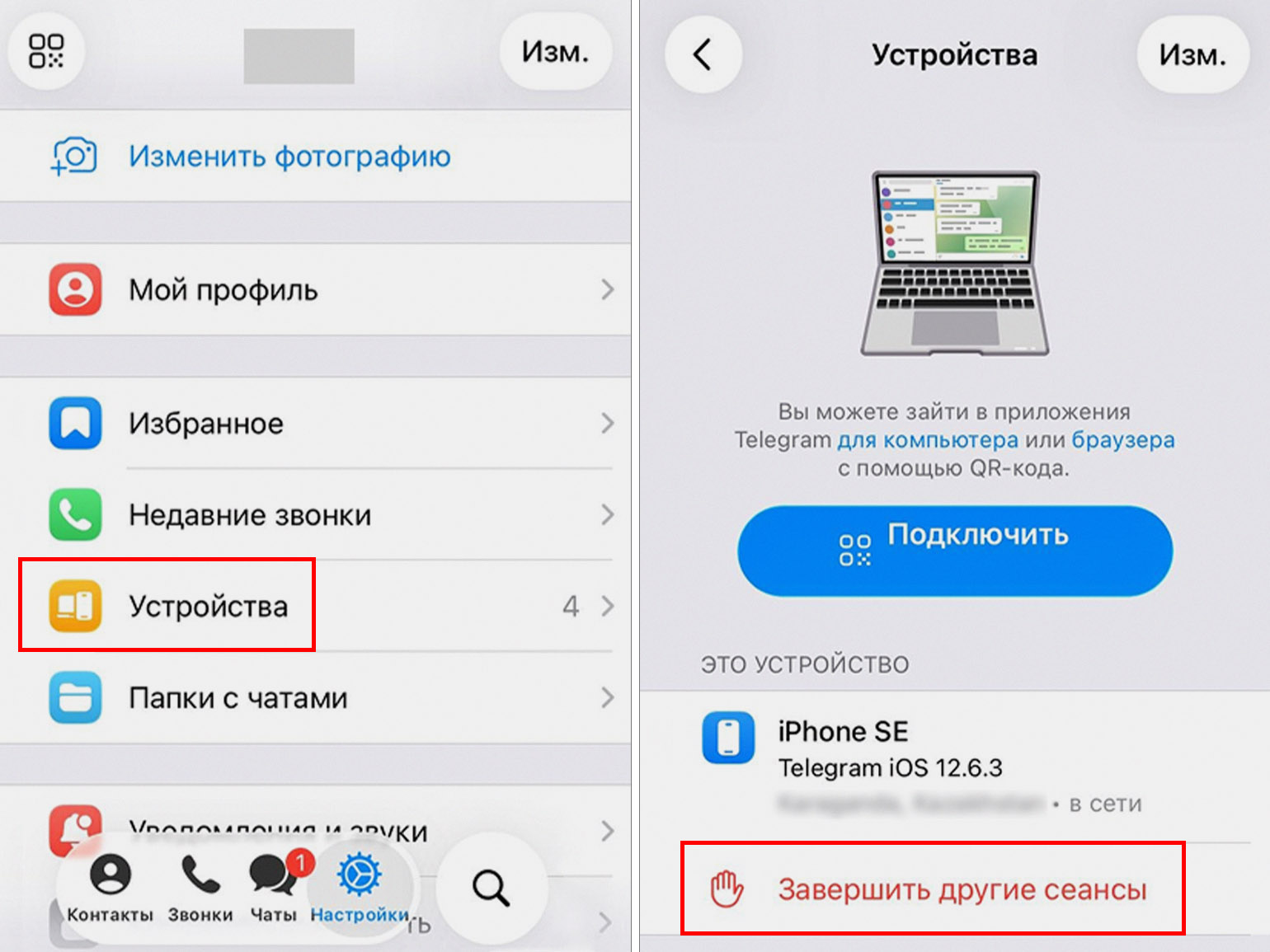

После этого обязательно завершите все активные сессии через настройки безопасности («Выйти со всех устройств», «Завершить другие сеансы»).

Если этого не сделать, у злоумышленников может остаться активная сессия — и доступ к аккаунту сохранится даже после смены пароля.

На скриншотах ниже показано, как это сделать в мессенджере Telegram.

Скриншот: Telegram / Skillbox Media

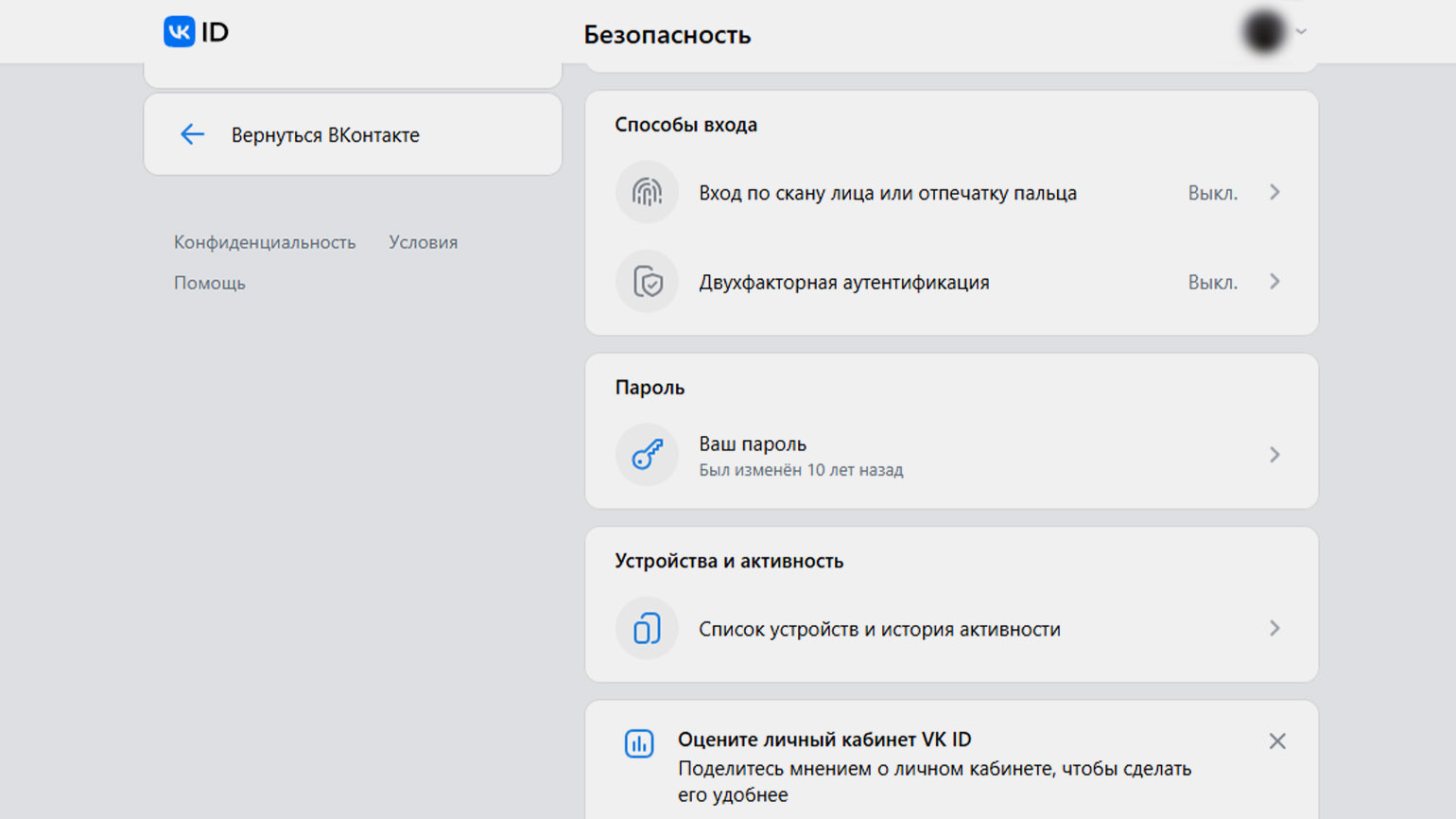

Шаг 3. Включите двухфакторную аутентификацию (2FA)

Включите двухфакторную аутентификацию в настройках безопасности. Это добавляет второй уровень защиты: помимо пароля потребуется одноразовый код из SMS, приложения или пуш-уведомления.

Даже если пароль снова окажется скомпрометирован, войти в аккаунт без второго фактора не получится.

Скриншот: «ВКонтакте» / Skillbox Media

Шаг 4. Проверьте устройство

Важно понять причину взлома. Если старый пароль был перехвачен с устройства — например, из-за вредоносного ПО, — новый также может быть украден.

Запустите полную проверку антивирусом и удалите подозрительные программы. При необходимости обновите систему и приложения.

Шаг 5. Проверьте утечки и связанные аккаунты

После взлома важно понять, где ещё могли скомпрометировать ваши данные. Проверьте свою электронную почту в сервисах мониторинга утечек (например, на сайте Have I Been Pwned). Если вы использовали взломанный пароль в нескольких сервисах, то и сменить его нужно будет во всех них.

В первую очередь защитите самые важные учётные записи: личную электронную почту, портал «Госуслуг», банковские приложения, основные соцсети и рабочие профили.

Что в итоге

Повторим основные моменты:

- Взлом паролей — частая и массовая угроза: учётные данные регулярно попадают в утечки и используются для атак на другие сервисы.

- Основные способы взлома — использование утечек, а также брутфорс, фишинг и вредоносное ПО. Способы эти опираются либо на технические уязвимости, либо на человеческий фактор.

- Повторное использование паролей — одна из главных причин взломов: утечка на одном сайте может открыть доступ к другим аккаунтам.

- О взломе редко сообщают напрямую: чаще это заметно по косвенным признакам — уведомлениям о входе, изменениям в аккаунте или жалобам от контактов.

- При взломе важно действовать быстро: сменить пароль, завершить все сессии, включить 2FA и проверить устройство.

- После этого стоит проверить утечки и другие аккаунты: проблема редко ограничивается одним сервисом.

- Риск взлома заметно снижается, если соблюдать базовые меры безопасности: использовать для каждого сервиса отдельный длинный пароль (не короче 12 символов) и хранить их в менеджере паролей, включить двухфакторную аутентификацию для почты, банков и соцсетей, не переходить по ссылкам из писем или сообщений, регулярно проверять, не попали ли учётные данные в утечки, и при необходимости сразу менять пароли.

Больше интересного про код — в нашем телеграм-канале. Подписывайтесь!